La auditoría de seguridad informática nos sirve para detectar posibles vulnerabilidades en nuestros sistemas informáticos y establecer medidas de protección.

Lo cierto es que, si bien en la actualidad, todas las empresas cuentan en mayor o menor medida con sistemas de ciberseguridad, los ataques se vuelven a su vez más sofisticados y por tanto, estos mecanismos de protección pueden verse fácilmente vulnerados ante nuevas amenazas.

Semana a semana nos encontramos con noticias de robo de datos a importantes compañías, lo que hace fundamental la realización periódica de una auditoría de seguridad informática. La herramienta, como veremos, para evaluar el grado de exposición de una empresa y establecer mecanismos de protección más eficaces.

Qué es una auditoría de seguridad informática

Hablamos de auditoría de seguridad informática cuando nos referimos al proceso mediante el que se analizan las vulnerabilidades cibernéticas del sistema con el que cuenta una compañía. De este modo, dicho análisis de los ciber riesgos a los que ésta se expone, resulta de gran utilidad para conocer cuáles son las amenazas reales de la empresa y cuáles las posibles soluciones.

Los objetivos de una auditoría de seguridad informática

El propósito principal al que responde esta herramienta es el análisis de las vulnerabilidades y riesgos reales que enfrenta cada organización. Pero, este examen personalizado de los sistemas de ciberseguridad de una empresa, se dirige también a velar por el cumplimiento de las medidas y las políticas de seguridad acordadas en cada organización, así como por la actuación acorde al protocolo diseñado en caso de que exista un ciberataque.

Qué tipos de auditoría de seguridad informática existen

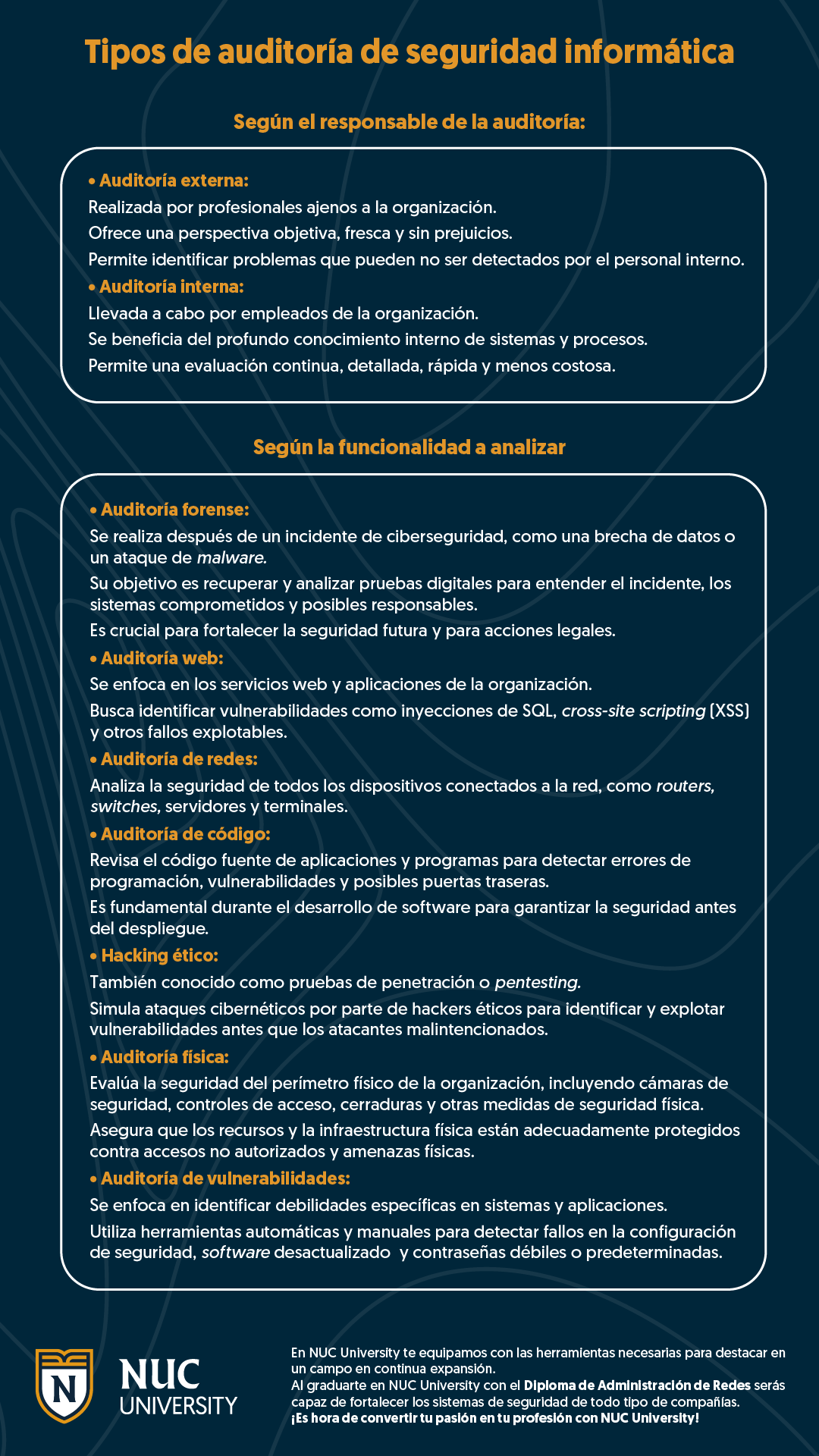

De acuerdo con quién las realiza y la funcionalidad específica que analizan, nos encontramos con distintos tipos de auditorías informáticas.

- Según el responsable de la auditoría:

- Auditoría externa, realizada por profesionales ajenos a la organización. Objetiva, fresca y sin prejuicios, permite identificar problemas que pueden pasar desapercibidos para el personal interno.

- Auditoría interna, llevada a cabo por empleados de la propia organización, se beneficia del profundo conocimiento que estos tienen sobre los sistemas y procesos internos. Permite una evaluación continua y detallada y puede ser más rápida y menos costosa.

- Según la funcionalidad a analizar:

- Auditoría forense, se realiza después de un incidente de ciberseguridad, como una brecha de datos o un ataque de malware. El objetivo es recuperar y analizar pruebas digitales para entender cómo ocurrió el incidente, qué sistemas fueron comprometidos y quién puede haber sido el responsable. Crucial para fortalecer la seguridad futura y para posibles acciones legales.

- Auditoría web, enfocada en los servicios web y aplicaciones de la organización, esta auditoría busca identificar vulnerabilidades como inyecciones de SQL, cross-site scripting (XSS) y otros fallos que podrían ser explotados por atacantes.

- Auditoría de redes, analiza la seguridad de todos los dispositivos conectados a la red, como routers, switches, servidores y terminales.

- Auditoría de código, se centra en revisar el código fuente de aplicaciones y programas para detectar errores de programación, vulnerabilidades y posibles puertas traseras. Es fundamental durante el desarrollo de software para garantizar que los productos sean seguros antes de su despliegue.

- Hacking ético, conocido también como pruebas de penetración o pentesting, implica la simulación de ataques cibernéticos por parte de hackers éticos para identificar y explotar vulnerabilidades antes que los atacantes malintencionados.

- Auditoría física, evalúa la seguridad del perímetro físico de la organización, incluyendo cámaras de seguridad, controles de acceso, cerraduras y otras medidas de seguridad física. Asegura que los recursos y la infraestructura física están adecuadamente protegidos contra accesos no autorizados y otras amenazas físicas.

- Auditoría de vulnerabilidades, enfocada en la identificación de debilidades específicas en sistemas y aplicaciones, esta auditoría utiliza herramientas automáticas y manuales para detectar fallos en la configuración de seguridad, software desactualizado, y contraseñas débiles o predeterminadas.

Como vemos, todos los tipos de auditoría informática, sin excepción, necesitan amplios conocimientos técnicos para ser realizadas con éxito. Conscientes de esta necesidad y de proporcionar al mercado laboral un nuevo perfil profesional, el del auditor, capaz de fortalecer los sistemas de seguridad de todo tipo de compañías, en NUC University hemos desarrollado el Bachillerato en Tecnología de Información con Concentración en Seguridad de la Información. Una formación pensada para los que quieren liderar el futuro de la ciberseguridad.